Uitgelicht bericht

We komen vaak bedrijven tegen die beveiliging in een eigen segment hebben ondergebracht, waar het niemand anders al te veel kan belasten.De verantwoordelijkheden worden meestal verdeeld over...

Vorige berichten

Jarenlang was bedrijfsbeveiliging te vergelijken met een kasteel: je bouwde een hoge muur (een firewall) en iedereen binnen die muur werd automatisch vertrouwd. Maar in een wereld van hybride werken...

Ransomware: Voorkomen is beter dan betalen (en zo doe je dat)

Je opent je laptop, klaar voor een productieve dag, maar in plaats van je bureaublad zie je een grimmige melding: al je bestanden zijn...

De eerste aanval die je als Ransomware kunt beschouwen vond al in 1989 plaats. Nu is het de grootste plaag van het Internet...

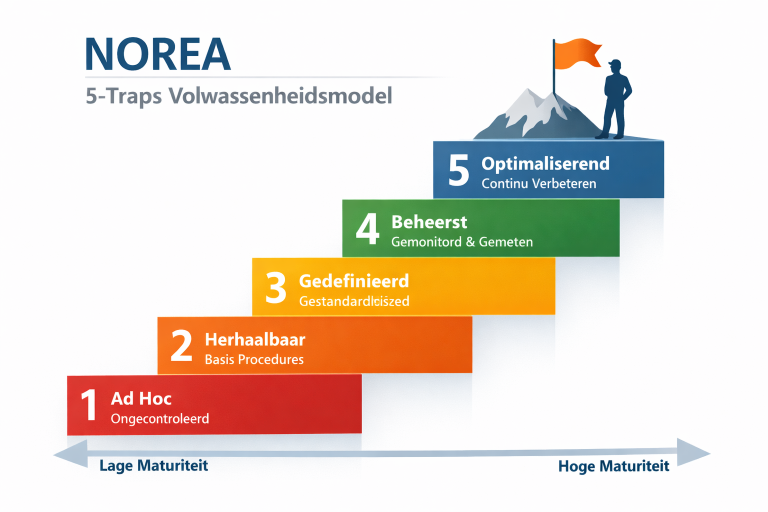

We hebben de middelen om te ontdekken waar zwakke punten en beveiligingslacunes in uw organisatie bestaan. We helpen problemen aan te pakken die niet-naleving van het beveiligingsbeleid veroorzaken om...

Audit,Compliance,Fysieke beveiliging,IT Security,OT Security,Security Management,Volwassenheidsonderzoek

Risico analyse: Meer dan kijken naar je beschikbaarheidseisen

Audit,Compliance,Fysieke beveiliging,IT Security,OT Security,Security Management,Volwassenheidsonderzoek

Waarom risico analyse en wat is het resultaat? Welke stappen moet je volgen voor een succesvolle analyse?...

Hier volgt een overzicht hoe deze methodieken zich tot elkaar verhouden: NIST CSF methodiek tegenover ISO 27001 / ISO 27002...

Zie je door de bomen het bos niet meer? Bouw dan je security op volgens de NIST methodiek en zorg dat je de ISO 27001 / ISO 27002 maatregelen importeert. Dat is de meest pragmatische aanpak...