De Supply Chain Attack.

Iedereen heeft met leveranciers te maken. Je ziet tegenwoordig veel dat de leveranciers, maar ook de afnemers eisen dat je je informatiebeveiliging aantoonbaar op orde hebt. De reden daarvan zit hem vooral in het feit dat er netwerkkoppelingen aangegaan worden waardoor de leverancier bijvoorbeeld op afstand onderhoud kan plegen. Patches draaien, updates doorvoeren. Binnen de IT wereld is dat al heel normaal. Binnen OT niet en is het vaak zelfs ongewenst om het productieproces niet te verstoren.

Wat is nou eigenlijk het risico? Wat in het verleden is voorgekomen, is dat een bedrijf gehackt werd om als springplank naar de echte vangst door te springen.

Wat er dus gebeurde is dat een bedrijf dat toeleverancier was van een groot bedrijf, dat zeer interessante data verwerkt, gehackt werd. Uiteraard werd gekeken of het in eerste instantie gehackte bedrijf waardevolle data had, maar dat was bijvangst. Waar het om ging was, dat het gehackte bedrijf netwerk koppelingen had liggen met een zeer interessant bedrijf waar zij goederen en diensten aan leverde. Door gebruik te maken van de vertrouwde koppeling tussen de leverancier en de klant konden de hackers binnen komen bij het voor hen veel interessantere bedrijf.

Welke preventieve maatregelen kan je nemen?

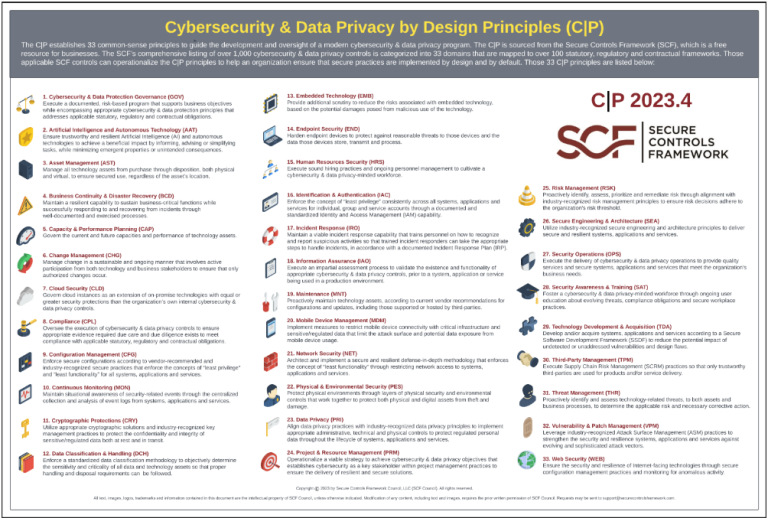

- Maak gebruik van Next Gen Firewalls en Intrusion Detection en Prevention Systems (ingebouwd in de Next Gen firewall).

- Ieder bedrijf moet zijn Identity & Access management goed op orde te hebben (zie mijn artikelen over Zero Trust).

- Maak gebruik van Multi Factor Authentication.

- Beheerders mogen uitsluitend via een Stepping Stone Server inloggen op de klantsystemen.

- Beheerders moeten gebruik maken van afzonderlijke beheerders accounts met least privilege.

- Installeer altijd de laatste security patches te zijn. (Denk aan de Citrix aanvallen).

- Als klant waar de beheerder toegang krijgt tot de te beheren software eis je dat de beheerders met persoonlijke accounts en multifactor authenticatie inloggen.

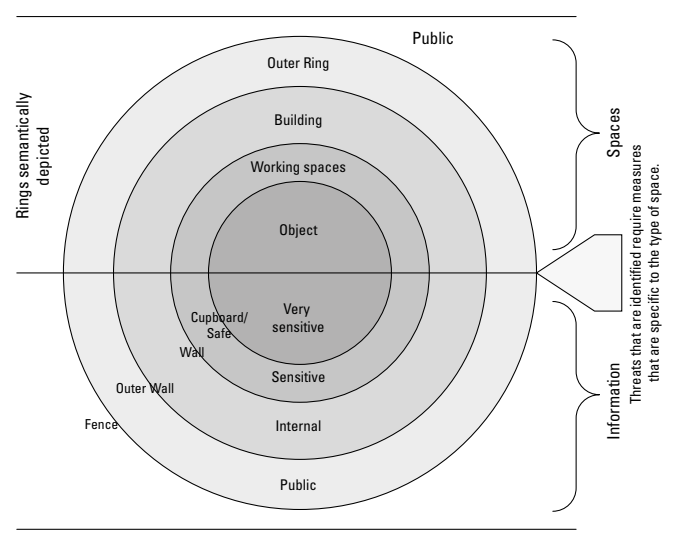

- Segmenteer je net werk zodat bij een hack op een systeem de hacker nooit verder het netwerk binnen kan komen.

- Maak nooit gebruik van groepsaccounts.

Wil je meer weten over dit onderwerp. Neem dan contact met mij op.