We hebben de middelen om te ontdekken waar zwakke punten en beveiligingslacunes in uw organisatie bestaan. We helpen problemen aan te pakken die niet-naleving van het beveiligingsbeleid veroorzaken om een effectief beveiligingsprogramma op te zetten..

Beveiligingsmaatregelen hebben weinig zin als ze niet worden gehandhaafd.

Een beveiligingsaudit beoordeelt hoe effectief het beveiligingsbeleid van uw organisatie wordt geïmplementeerd. Een audit laat zien waar hiaten en kwetsbaarheden kunnen bestaan in uw huidige systemen en procedures.

Met meer dan 45 jaar ervaring hebben we talloze redenen gezien voor het niet naleven van bestaande beveiligingsprocedures. Soms omzeilen medewerkers maatregelen voor het gemak of als ze denken dat ze zonder deze maatregelen productiever kunnen zijn. Andere keren is er weerstand tegen verandering of gewoon vergeetachtigheid of onvoorzichtigheid.

Multinationale bedrijven en bedrijven met meerdere faciliteiten kunnen het bijzonder uitdagend vinden om systeem brede naleving van beveiligingsprocedures te waarborgen. Met gebruik van het NBA-Lio/NOREA volwassenheidsmodel kunnen we vrij snel ontdekken waar zwakke punten in uw organisatie bestaan en om problemen met niet-naleving te identificeren.

Ik kan u helpen bij het opzetten van een uitgebalanceerd en effectief programma voor beveiligingsrisicobeheer waarmee u vertrouwd en zelfverzekerd kunt zijn.

Een beveiligingsaudit kan ook belangrijk zijn bij interne onderzoeken wanneer afwijkingen worden ontdekt of vermoedens van wangedrag. U kunt de bevindingen gebruiken om uw interne controles te versterken om toekomstige problemen te voorkomen.

Methodiek

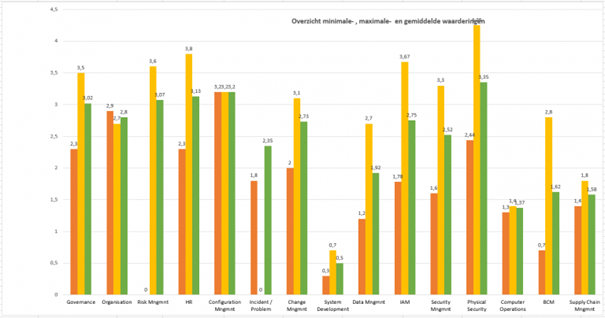

Blixt maakt in de basis voor een security audit gebruik van het NBA-Lio/Norea volwassenheidsmodel. Het doel hiervan is om de organisatie enerzijds niet te veel te belasten en anderzijds toch in redelijk korte tijd een goed beeld te krijgen over de security situatie binnen de organisatie. Het model kan gebruikt worden om inzicht te krijgen in het volwassenheidsniveau van de security. Het model kan ook, door naar bewijsmateriaal te vragen, als een audit dienst doen. In de praktijk is gebleken dat het voor de betrouwbaarheid van de uitkomsten van het onderzoek zeker aan te bevelen is om ook naar bewijsmateriaal te vragen.

Binnen het model zijn 15 aandachtsgebieden onderscheiden, waarbij bovendien de generieke doelstelling van het betreffende aandachtsgebied is beschreven:De perfecte match: NIST uitvoeren, ISO certificeren

Binnen het model zijn 15 aandachtsgebieden onderscheiden, waarbij bovendien de generieke doelstelling van het betreffende aandachtsgebied is beschreven:

Governance

Geeft richting en ondersteuning aan informatiebeveiliging c.q. cyber security in lijn met bedrijfsdoelstellingen, risicobereidheid en van toepassing zijnde wet- en regelgeving en vergewist zich van de effectieve naleving ervan.

Organisatie

Informatiebeveiliging (inclusief cyber security) is op het hoogst mogelijk organisatieniveau geadresseerd en het beheer van informatiebeveiliging is in lijn met de bedrijfsdoelstellingen en van toepassing zijnde risico’s en compliance eisen.

Risico management

Draagt zorg voor het op gestructureerde wijze identificeren en beheersen van informatiebeveiligings- en cyber securityrisico’s zodanig dat de risico’s in lijn zijn met de risicobereidheid en het risicoraamwerk van de organisatie.

Personeelsmanagement

Draagt er zorg voor dat alle medewerkers, inhuurkrachten en derde partijen zich bewust zijn van informatiebeveiligings- en cyber securityrisico’s en voldoende geschoold zijn om in lijn met het beveiligingsbeleid hun werkzaamheden te kunnen verrichten.

Configuratiemanagement

Draagt zorg voor de vastlegging en ontsluiting van gegevens over de IT-middelen, IT-koppelingen en IT-diensten.

Incident- en Problem management

Draagt zorg voor het afhandelen van verstoringen in de IT-dienstverlening en voor het tijdig herstellen van de afgesproken dienstenniveaus. Probleembeheer draagt zorg voor het wegnemen of voorkomen van structurele fouten in de IT-dienstverlening.

Wijzigingsbeheer

Draagt zorg voor het beheerst doorvoeren van wijzigingen in IT-middelen, IT-koppelingen en IT-diensten (o.a. applicaties).

Systeem ontwikkeling

Draagt zorg voor het ontwikkelen van geautomatiseerde oplossingen in lijn met ontwerpspecificaties, ontwikkelen documentatiestandaarden en kwaliteits- en acceptatiecriteria (inclusief wet- en regelgeving).

Data management

Draagt zorg voor het onderhouden van de volledigheid, juistheid, beschikbaarheid en bescherming van gegevens.

Identity & Accessmanagement

Draagt zorg voor het beheren van de logische toegang tot informatie, informatiediensten (o.a. applicaties) en externe koppelingen.

Security management

Draagt zorg voor het in kaart brengen, adresseren en mitigeren van de risico’s van beschikbaarheid, integriteit en vertrouwelijkheid die van toepassing zijn op de informatievoorziening.

Fysieke Beveiliging

Draagt zorg voor het toegangsbeheer tot ruimtes en de bescherming van personen en objecten tegen incidenten die een fysieke schade aan personen of objecten tot gevolg kunnen hebben.

IT- Operatie

Draagt zorg voor het operationeel houden van de IT-diensten.

Bedrijfs Continuïteit management

Draagt zorg voor het herstellen en voorzetten van de bedrijfsvoering na het optreden van een calamiteit in overeenstemming met de hiervoor afgesproken dienstenniveaus.

Supply Chain Management

Draagt zorg voor het bewaken van de levering van de afgesproken dienstverlening door (interne en externe) leveranciers.

Meer weten? Neem dan contact met mij op