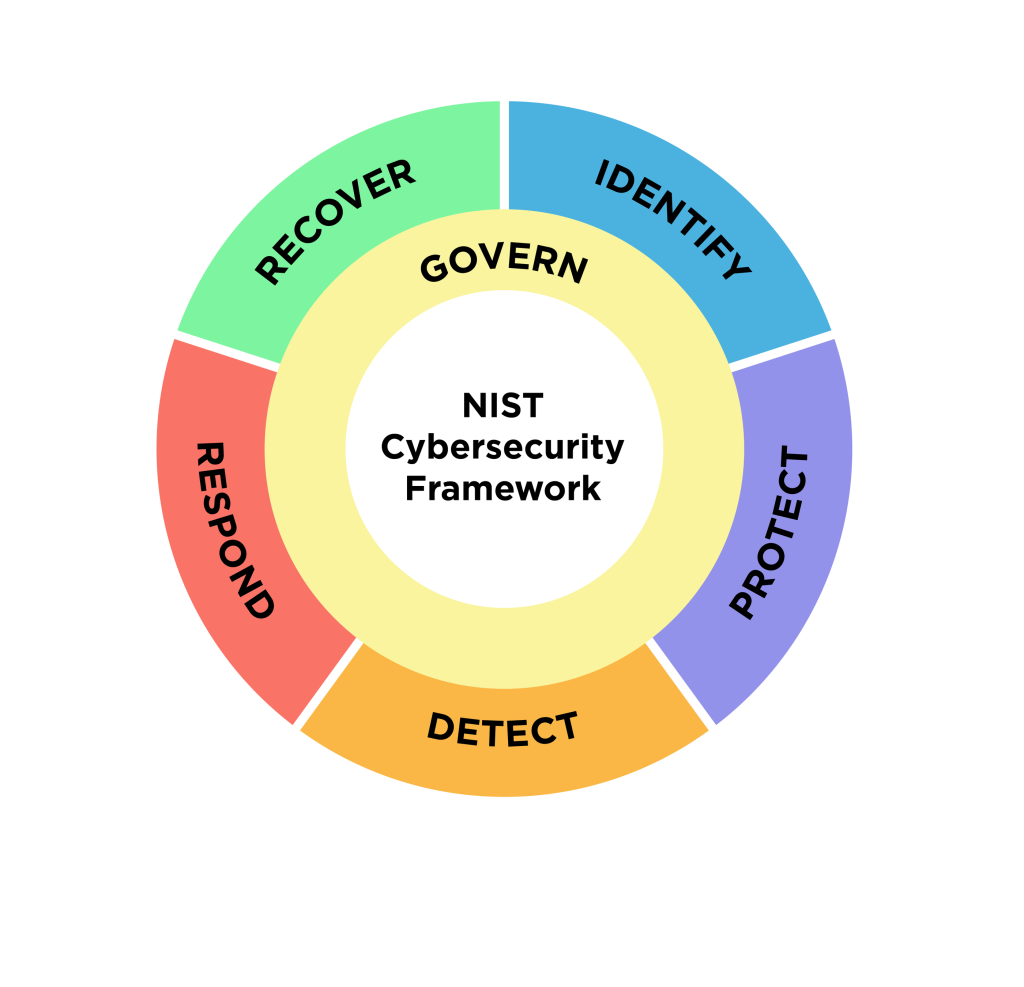

In de uitleg waarom ISO 27001 en NIST CSF elkaar niet bijten heb ik al uitgelegd dat NIST CSF (overigens tegen betaling ook te koop als ISO 27103) de betere keuze is om je Security management aan te pakken. Hier volgt een overzicht hoe deze methodieken zich tot elkaar verhouden

Hier is een overzichtstabel die laat zien hoe de functies van het NIST CSF 2.0 direct samenhangen met de beheersmaatregelen (controls) van de ISO 27001:2022 (Annex A).

Door deze mapping te gebruiken, kun je intern sturen op de pragmatische NIST-aanpak, terwijl je aantoonbaar blijft voldoen aan de ISO-eisen voor je certificering.

Mapping: NIST CSF vs. ISO 27001

| NIST CSF Functie | Kernfocus | Relevante ISO 27001:2022 Controls (Annex A) |

| GOVERN (Besturen) | Strategie, rollen, verantwoordelijkheden en risicomanagement. | 5.1 (Beleid), 5.2 (Rollen), 5.5 (Contact met autoriteiten), 5.37 (Documentatie). |

| IDENTIFY (Identificeren) | Inzicht in assets, de business-omgeving en kwetsbaarheden. | 5.9 (Inventory of assets), 5.36 (Compliance), 8.8 (Management of technical vulnerabilities). |

| PROTECT (Beschermen) | Beveiligingsmaatregelen om de impact van een incident te beperken. | 8.1 (User endpoints), 8.2 (Privileged access), 8.10 (Information deletion), 8.11 (Data masking). |

| DETECT (Detecteren) | Het tijdig ontdekken van afwijkingen en security-events. | 8.15 (Logging), 8.16 (Monitoring activities), 8.17 (Clock synchronization). |

| RESPOND (Reageren) | Actie ondernemen zodra een incident is ontdekt. | 5.24 (Incident management planning), 5.25 (Assessment of events), 5.26 (Response to incidents). |

| RECOVER (Herstellen) | Terugkeren naar normale operatie en leren van incidenten. | 5.29 (Information security during disruption), 5.30 (ICT readiness for business continuity). |

Hoe je dit gebruikt in de praktijk:

- Gebruik NIST voor je Dashboards: Rapporteer aan de directie op basis van de NIST-functies. “We scoren een 4 op Detect, maar we moeten investeren in Recover.” Dit is begrijpelijker dan praten over specifieke ISO-paragrafen.

- Houd je Statement of Applicability (SoA) leidend: In je ISO SoA verwijs je bij de onderbouwing van een control naar de NIST-processen die je hebt ingericht. De auditor ziet dan dat de maatregel effectief is geïmplementeerd.

- Combineer de Audits: Voer interne audits uit op basis van NIST-volwassenheidsmetingen. Als je op een hoog volwassenheidsniveau zit voor een NIST-categorie, voldoe je vrijwel automatisch aan de bijbehorende ISO-controls.

Conclusie: NIST CSF geeft je de “body” (de uitvoering), en ISO 27001 geeft je het “stempel” (het bewijs). Samen vormen ze de meest robuuste security-architectuur die een organisatie momenteel kan hebben.