In dit artikel wordt uitleg gegeven over de nut en doel van de risicoanalyse en de stappen die daarbij genomen moeten worden.

Een afzonderlijke pagina gaat in op de Blixt risico methodiek

Nut en doel van de risico analyse

Risico analyse is onderdeel van het veel bredere security management en onderdeel van het daarbinnen gepositioneerde risico management.

Risico management omvat het krijgen van inzicht in de bedrijfsrisico’s (op security gebied) en hoe die te beheersen en waar mogelijk te mitigeren.

De risico analyse bestaat uit een aantal stappen waarin de risico niveaus in kaart worden gebracht en waarin de dreigingen en kwetsbaarheden worden geanalyseerd.

De risico analyse is de eerste stap in het beschermen van het informatiesysteem van een organisatie. Gedreven door een veranderend wet- en regelgevingslandschap, is een formele risicobeoordeling een noodzaak geworden voor effectief beveiligingsbeheer.

De ideale methode voor risicoanalyse:

- Is goedgekeurd en erkent

- Is vereenvoudigd en gestructureerd

- Biedt uitgebreide dekking van alle bedreigingen en kwetsbaarheden

- Stemt controles af op de unieke risicolandschappen van de organisatie

- Ondersteunt monitoring en continue verbetering van de beveiligingshouding

Een formele risicobeoordeling zal dit evenwicht bereiken en behouden, terwijl het investeringsrendement voor de organisatie wordt gemaximaliseerd.

Dit alles zorgt er voor dat er een besluit genomen kan worden over de te nemen beveiligingsmaatregelen.

Hieronder gaan we in op die stappen. Het geeft u inzicht in de werkzaamheden die bij een risico analyse uitgevoerd moeten worden en welke inzet er van u en van de consultant verwacht mag worden.

Definities

ISO 27001 bevat definities van risicobeoordeling, risicoanalyse en risico-evaluatie. De definities in ISO 27001 zijn ontleend aan ISO/IEC Guide 73 2002 (NEN-ISO, 2002). Deze termen worden als volgt gedefinieerd:

- Risico beoordeling: Een risicobeoordeling (risk assessment) binnen ISO 27001 is het gestructureerde, procesmatige onderzoek naar dreigingen en kwetsbaarheden van informatie-activa, met als doel de kans en impact van informatiebeveiligingsincidenten te bepalen.

- Risico analyse: Een ISO 27001-risicoanalyse is een systematisch proces dat wordt gebruikt om bedreigingen en kwetsbaarheden te identificeren die de vertrouwelijkheid, integriteit en beschikbaarheid van informatie binnen de scope van de organisatie in gevaar kunnen brengen.

- Risico-evaluatie: Binnen ISO 27001 is de risico-evaluatie (onderdeel van het risicobeoordelingsproces) het proces waarin de resultaten van de risicoanalyse worden vergeleken met de vooraf vastgestelde risicoacceptatiecriteria. Het doel is om te bepalen welke risico’s prioriteit behoeven en welke maatregelen noodzakelijk zijn.

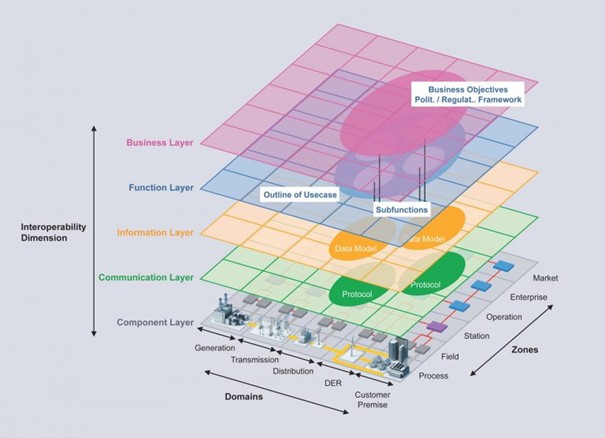

Het proces begint met het verzamelen en analyseren van een bedrijfsproces, de domeinen waarin een bedrijfsproces is verdeeld, de zones waarin het opereert en de lagen die de informatiesystemen gebruiken om het bedrijfsdoel te bereiken. Tijdens deze bedrijfsanalyse worden activiteiten en activa geïdentificeerd.

Op basis van de beschrijving van de functionaliteit worden de assets en de operationele omgeving bepaald.

De volgende stap is het bepalen van de impact van dreigingen en kwetsbaarheden. Deze impact in combinatie met de waarschijnlijkheid van een bedreiging voor een actief leidt tot een idee van inherente risico’s. Deze aanpak kan worden geprojecteerd op de domeinen, zones en interoperabiliteitsdiensten van de operabiliteitslagen in de figuur hieronder. Het is echter niet beperkt tot deze operabiliteitslagen van smart grids zoals in het voorbeeld. Het kan worden toegepast op elk bedrijfsproces of informatiesysteem.

Uitgangspunten

Voor ieder nieuw te initiëren project met betrekking tot de implementatie van hard- en software assets en/of informatiesystemen wordt een risico analyse uitgevoerd. Wijzigingen in een bestaande situatie die impact kunnen hebben op de beveiliging van het informatiesysteem en/of de assets zijn ook aanleiding tot het uitvoeren van een risico analyse.

Het is goed om iedere twee jaar een korte analyse uit te voeren om te controleren of de toen vastgestelde risico analyse nog correct is, of een update behoeft.

Binnen de Europese Unie is het ook van belang altijd gelijk met de risico analyse een Data Protection Impact Analyse uit te voeren, wanneer er sprake is van het verwerken van persoonsgegevens

Processtappen in de risico beoordeling:

Een risicoanalyse kan uit de volgende processtappen bestaan:

1: Een desktop analyse waarin het businessproces, de gebruikte data of het informatiesysteem worden geanalyseerd. Hierin wordt vast gesteld wat de scope van het onderzoek is, welke netwerkverbindingen wel of niet onder het onderzoek vallen en welke hard- en software en fysieke locaties worden gebruikt.

De consultant is hier aan zet. Hij ontvangt de gevraagde informatie van de opdrachtgever en analyseert het.

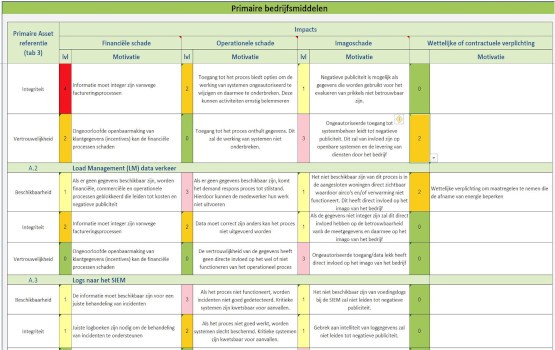

2: Een Business Impact Analyse (BIA) waarin het risiconiveau over de aspecten Beschikbaarheid, Integriteit en Vertrouwelijkheid worden vastgesteld.

De actie hier ligt bij de consultant die het proces begeleidt. De organisatie levert ter zake kundige medewerkers vanuit de business. Zij werken dagelijks met de data en weten als geen ander wat de effecten op de business zijn wanneer er inbreuken op de beschikbaarheid, integriteit of vertrouwelijkheid van de data plaats vinden.

3: Een Dreigingen en Kwetsbaarheden analyse, waarin de specifieke dreigingen en kwetsbaarheden voor het te beoordelen proces worden beoordeeld.

Hierbij worden vooral medewerkers vanuit het beheer (IT/OT) of onderhoud bij fysieke beveiliging betrokken. Zij hebben de juiste kennis op dit gebied.

In feite is nu de eigenlijke risicoanalyse afgerond. De risico niveaus zijn vastgesteld en de dreigingen en kwetsbaarheden geïdentificeerd.

Er zijn echter nog aanvullende stappen nodig om het proces compleet te maken:

- Een maatregel analyse waarin de nodige beveiligingsmaatregelen worden vastgelegd om het object van onderzoek binnen het door de organisatie vastgestelde risk appetite (risico bereidheid) te beveiligen.

- De werkdruk ligt hier bij de consultant die de uitkomsten van de hierboven genoemde analyses bestudeert en een beveiligingsplan opstelt.

- Goedkeuring van het beveiligingsplan door de risico-eigenaar

- Een GAP-analyse waarin de huidige situatie met de ideale situatie wordt vergeleken en waarbij vastgesteld wordt welke beveiligingsmaatregelen al genomen zijn en welke nog genomen moeten worden.

De GAP-analyse wordt door de consultant samen met de beheerders en business uitgevoerd.

• Opzetten van een implementatieplan en uiteindelijk het implementeren van de nog te nemen beveiligingsmaatregelen.

Denk er wel aan dat dit een langdurig proces kan zijn. Zomaar beveiligingsmaatregel nemen is gemakkelijk gesteld, maar gaat vaak vooraf aan langdurige trajecten met productkeuzes, aanbestedingen etc. De uiteindelijke implementatie wordt vaak door leveranciers uitgevoerd of begeleidt.

Risk appetite? Risico acceptatie…

Het risk appetite gaat over de risico acceptatie criteria. Het kan nooit zo zijn dat we alle risico’s willen afdekken met beveiligingsmaatregelen. De kans dat een risico werkelijkheid wordt kan zeer klein zijn. Zo klein dat we het risico accepteren. Als het risico werkelijkheid wordt, dan kan de verwachte schade zo laag zijn, dat de beveiligingsmaatregelen nog duurder is. Die risico’s wil een organisatie vaak wel accepteren.

Iedere organisatie zou een risico matrix moeten hebben waarin aan gegeven staat hoe risico’s beoordeeld worden.

De typische kenmerken van een risico matrix zijn in waarden van Zeer Laag naar Zeer Hoog:

- Financiële schade

- Veiligheid van medewerkers

- Wetgeving

- Imagoschade

- Productieschade

Bij de kansberekening wordt gekeken naar een realistische kans dat het risico zich voordoet van dagelijks, wekelijks, maandelijks jaarlijks of een nog langere periode.

Maatregelen om risico’s te verminderen

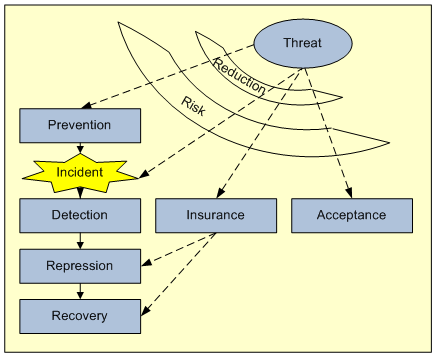

De risicoanalyse levert een lijst op met dreigingen en hun relatieve impact. De volgende

stap is om voor elke serieuze dreiging één of meer maatregelen te vinden die het risico

verminderen. Dat kan door de kans op de gebeurtenis kleiner te maken of door de gevolgen

te minimaliseren, of door een combinatie van beide.

Soorten beveiligingsmaatregelen

Hoe bouwen we de beveiliging op? Dat kan op diverse manieren en hangt af van de doelstellingen

die bereikt moeten worden. Wat vaststaat, is dat de beveiligingsmaatregelen

altijd samenhangen met de uitkomsten van een risicoanalyse en gebaseerd zijn op de

betrouwbaarheidsaspecten en de juiste informatie.

Wat willen we bereiken?

- Reductieve maatregelen zijn gericht op het reduceren van bedreigingen.

- Preventieve maatregelen zijn gericht op het voorkomen van incidenten.

- Detectieve maatregelen zijn bedoeld om incidenten te detecteren.

- Repressieve maatregelen zijn bedoeld om de gevolgen van een incident te stoppen.

- Correctieve maatregelen richten zich op het herstellen van de ontstane schade.

Het is ook mogelijk ons te verzekeren tegen bepaalde incidenten, bijvoorbeeld omdat het zelf nemen van maatregelen te kostbaar is. Afhankelijk van de omvang van de risico’s kunnen we er ook voor kiezen bepaalde risico’s te accepteren